Mai trece o lună, mai aflăm cât de slabă e securitatea sistemului de operare Android. Azi e vorba despre opțiunea de criptate a mediului de stocare, facilitate ce în teorie ar trebui să ne asigure protecția datelor personale păstrate pe telefon. Pe iOS e atât de bine făcută încât FBI-ul a trebuit să scoată din buzunarul contribuabililor americani multe milioane de dolari ca să găsească o soluție de extrage neautorizat date.

Pe Android nu e cazul, pentru securitatea este atât de slabă încât poate permite oricărui pasionat cu destul de multe cunoștințe în domeniu să acceseze oricând, de oriunde (și nu folosind backdoor-ul Google) datele de pe un aparat Android. Zilele trecute Gal Beniamini, specialist în securitate a descoperit două noi probleme majore în Android (CVE-2015-6639 și CVE-2016-2431) vizavi de modul în care sistemul de operare Adroid folosește criptarea memoriei. Prin exploatarea acestor două probleme e posibil ca datele personale să fie citite de oricine știe să facă asta.

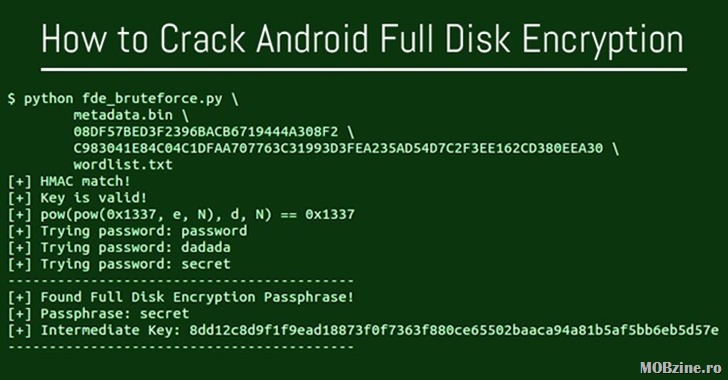

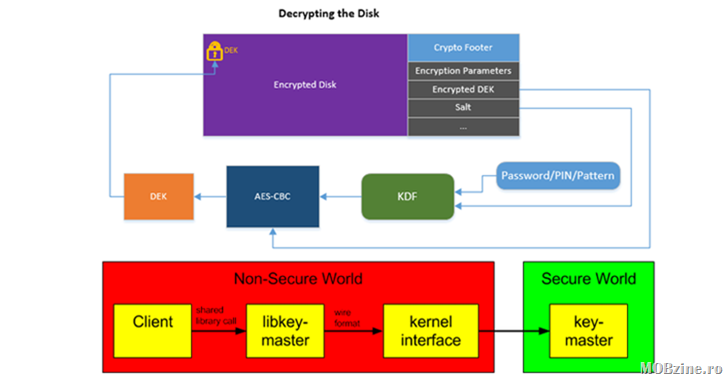

Pe scurt problemele se datorează faptului că aparatele Android cu cipset Qualcomm folosesc un sistem de criptare cu o cheie RSA pe 2048 de biți, încărcat în Snapdragon TrustZone. Banianimi a descoperit că există o vulnerabilitate Android care permite extragerea cheilor din TrustZone și de acolo prin forță brută se poate găsi parola necesară decriptării datelor de pe mediul de stocare.

Problema de față afectează în principiu sute de milioane de dispozitive Android, toate ce folosesc Android 5.0 Lollipop sau mai nou și nu există niciun fel de modalitate de protecție și nici vreun remediu pe care Google ar putea să îl ofere – asta dacă ar fi interesați cu adevărat să facă asta.

În concluzie, dacă aveți date importante pe smartphone, nu vă bazați că o criptare a mediului de stocare le va ține în siguranță. Oricine poate să vi le citească, urmând atent detaliile publicate de Beniamini aici.