Acum o lună publicam un articol în care vă arătăm cât de ușor și cum poate să fie spartă parola unei rețele WiFi folosind un laptop normal și o distribuție Linux specializată (Kali). E firesc să vă spun și ce putem face ca să ne protejăm, nu?

Păi haideți să vedem.

În primul rând, trebuie să fiți conștienți că atunci când folosiți o rețea WiFi (a voastră sau a altora), e foarte posibil ca altcineva să poată să ”vadă” ceea ce faceți voi acolo. Teoretic, mai devreme sau mai târziu, un atacator poate să găsească o cale să se infiltreze și el în rețea unde să vă spioneze sau să vă fure informații importante.

Asta este un lucru știut.

Contează însă cât de greu îi va fi să facă asta, iar urmând sfaturile de mai jos vă construiți o rețea WiFi care să fie cât mai greu de spart, iar când zic cât mai greu, am în vedere un timp îndelungat și mijloace financiare mari, lucruri ce probabil îi vor descuraja pe majoritatea hackerilor.

1. Folosiți un router dintr-un brand cunoscut

Am încă mulți cunoscuți pentru care calitatea conexiunii WiFi și securitatea nu sunt importante, pentru câțiva de zeci de lei diferență alegând produse mai ieftine, mai puțin performante și cu securitate mai precară. Vă recomand să nu faceți asta dacă țineți la securitatea și performanța rețelei WiFi.

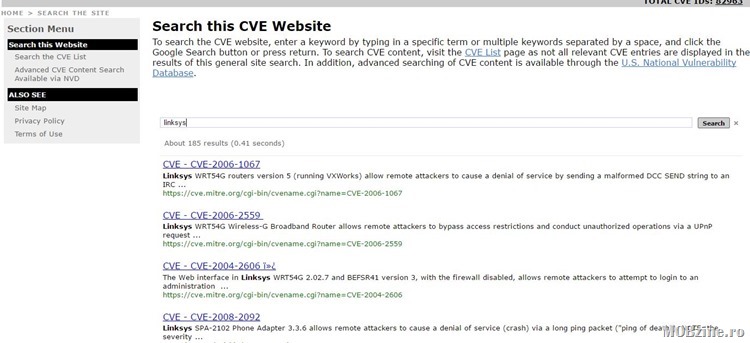

Este adevărat că în ultima vreme și branduri importante din domeniu (DLink, Linksys, ASUS) au avut probleme majore de securitate, însă le-au remediat destul de repede.

Ca și în cazul telefoanelor Android, cu cât un router e mai ieftin cu atât șansele ca producătorul său să se ostenească să ofere update-uri de performanță și securitate sunt mai mici. Fără update-uri, securitatea e amenințată.

În atari condiții, ce e de ales? Păi cam tot cele mai cunoscute: Asus, DLink, Linksys.

2. Fiți siguri că aveți aplicate toate update-urile de firmware

Imediat după ce ați cumpărat un router (și apoi constant, cam o dată la două săptămâni) verificați pe site-ul producătorului existența update-urilor de firmware. Și aplicați-le imediat ce apar.

În plus, abonați-vă la un site precum Securityfocus.com sau https://cve.mitre.org/ și urmăriți ce informații apar despre router-ul pe care îl folosiți. Iar dacă descoperiți că sunt raportate probleme, citind articolele de acolo o să vedeți și cum vă puteți proteja!

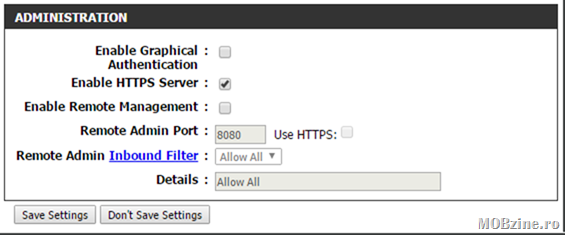

3. Dezactivați conexiunile de administrare remote și telnet-ul

După ce ați făcut update la cel mai nou firmware pentru router mergeți și dezactivați conexiunile remote pentru administrare. La fel și opțiunile de conectare din afara rețelei pe SSH sau Telnet.

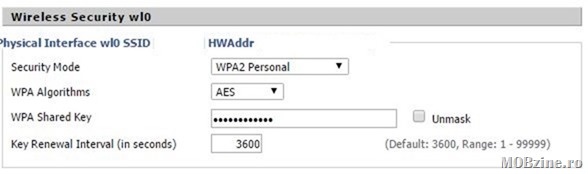

4. Alegeți securizarea WPA2 pentru rețeaua WiFi creată

Pentru rețeaua WiFi pe care o folosiți să fiți siguri că ați ales criptarea cu WPA2 și aveți AES ca și algoritm. Lăsând rețeaua liberă, cu acces nerestricționat nu faceți altceva decât să invitații răufăcătorii în propria casă!

Sub nicio formă nu lăsați rețeaua liberă sau protejată WEP.

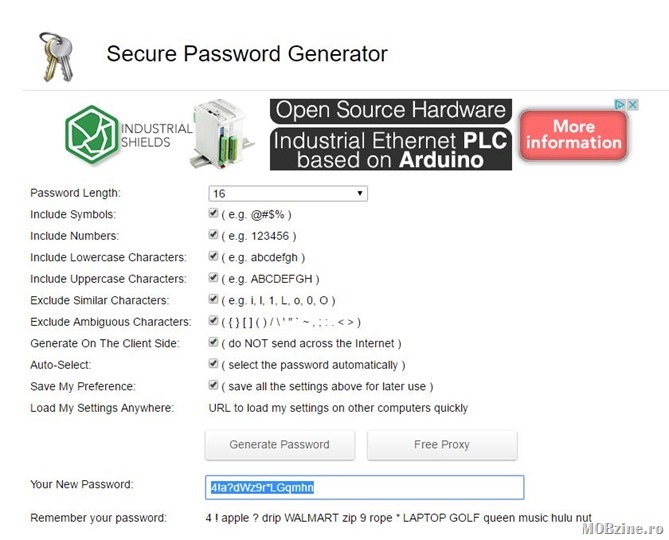

5. Folosiți pentru autentificare o parolă de 16 caractere care să aibă numere, litere și semne speciale

Pentru parola de autentificare pe rețeaua WiFi alegeți o combinație de 16 caractere care să aibă obligatoriu litere, numere, semne speciale (adică cel puțin o literă mare, unul sau două numere și unul sau două caractere speciale). Și sub nicio formă să nu folosiți vreun cuvânt care poate fi găsit în dicționar.

Treaba asta va face ca atacurile precum cele detaliate la începutul articolului să poată găsi parola în perioade foarte mari de timp.

Iar dacă voi sunteți extraprevăzători și o dată pe lună (sau la câteva luni) vă schimbați parola, atunci reduceți spre zero șansele ca cineva să vă poată ghici parola.

Exemplu de parolă slabă/proastă: Parola, Password, 1234556789, cucu

Exemplu de parolă bună: 4!a?dWz9r*LGqmhn

Puteți să folosiți generatoare de parole de pe Internet dacă nu puteți inventa voi una proprie – atenție însă, ca măsură extra, nu vă conectați pe respectivul serviciu de generare a parolei de pe IP-ul pe care veți pune rețeaua WiFi. E posibil ca undeva, cineva să monitorizeze conexiunea și nu vreți să poată identifica IP-ul cu router-ul pentru care tocmai ați cerut o parolă nouă.

Am făcut un test simplu: pe un laptop Lenovo Thinkpad T420 am lăsat aplicația airgeddon să genereze toate combinațiile posibile de numere, cifre și semne speciale pentru o parolă de 8 caractere. După 48 de ore de funcționare abia ajunsese la 5 caractere, timpul necesar până la 8 crescând exponențial.

Gândiți-vă că dacă cineva are suficientă putere de calcul la dispoziție, spargerea unei chei WiFi de 8 caractere nu va dura atâta, va fi de ordinul orelor sau al minutelor. Dar oricât de mare ar fi puterea de calcul, pentru o parolă complexă de 16 caractere, combinată apoi cu schimbarea ei, devine foarte greu de spart de către un atacator obișnuit.

6. Nu lăsați opțiunea DHCP activă

O altă piedică ce o puteți pune în calea unui atacator este să dezactivați din router serviciul de alocare automată a IP-urilor, DHCP. Făcând asta și selectând manual IP-uri, mai adăugați o barieră în fața unui atac, care și dacă va găsi parola de autentificare, nu va ști care este IP-ul gateway-ului sau ce IP să folosească pentru a fi în aceiași rețea cu voi.

7. Folosiți o clasă de IP-uri non standard

Alături de sfatul de la punctul 6 aveți în vedere să vă construiți și o rețea internă care să iasă din tiparul standard al clasei 192.168.1.0-254. Alegeți-vă o altă clasă și faceți bine să nu dați primul IP gateway-ului.

8. Puneți-vă NAS-ul într-o rețea separată

Pentru cazurile speciale în care aveți un NAS pe care stocați poze, filme, documente personale, vă recomand să îl puneți într-o altă rețea/clasă de IP-uri decât cea în care intrați în mod obișnuit. Nu vreți ca să fie accesibilă chiar oricui.

9. Filtrarea pe MAC a aparatelor ce au acces în rețea

Alături de punctele 6 și 7 mai adăugați încă o măsură de protecție: din router filtrați accesul în rețea pe baza adresei MAC a plăcilor de rețea pentru aparatele folosite.

Adresa MAC este unică pentru fiecare placă de rețea (ethernet sau WiFi) și poate fi folosită ca identificator pentru a bloca accesul într-o rețea WiFi. Metoda nu este infailibilă, însă este o piedică ce funcționează relativ bine împreună cu celelalte.

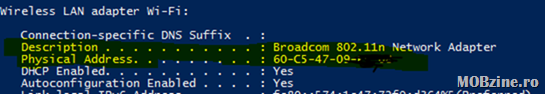

Ca să aflați adresa MAC a plăcii de rețea WiFi folosiți comanda: ipconfig /all și din lista afișată căutați Physical Address pentru placa de rețea folosită.

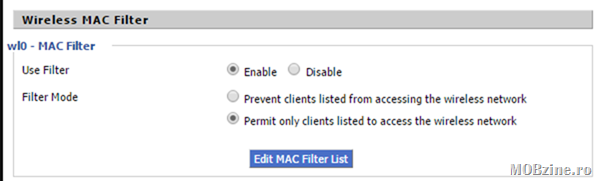

Apoi din router, mergeți în secțiunea MAC filter și alegeți opțiunea de filtrare white list, adică lăsați în rețea doar adresele MAC cunoscute.

10. Schimbați parolele implicite

Și nu uitați ca imediat după instalarea noului router să schimbați toate parolele standard pe care aceasta le are pentru acces și administrare!

Încă ceva: din când în când mai uitați-vă în log-uri să vedeți cine a mai încercat să se conecteze pe router-ul vostru, către ce IP-uri merg conexiunile outbound și câți clienți sunt în rețea. Iar dacă vedeți lucruri pe care nu le recunoașteți, luați măsuri de filtrare.