La începutul săptămânii trecute, un articol pe CNN Money cu titlul “Shodan: Cel mai înfricoşător motor de căutare de pe Internet” (re)aducea în atenţie un motor de căutare despre care puţini ştiu: Shodan. Acest motor de căutare, al cărui nume provine de la Shodan, un personaj din jocurile video System Shock din anii ’90, a fost lansat în 2009 de John Matherly. Deşi iniţial l-a privit ca pe un proiect secundar, curând John Matherly a realizat că sunt extrem de multe dispozitive conectate la Internet, mai ales unele care nu au ce căuta acolo. Motorul de căutare creat de el încearcă să descopere toate aparatele conectate, fiind în stare să găsească (în afara dispozitivelor uzuale gen routere, camere IP sau imprimante) chiar şi sisteme de control ale semafoarelor, sisteme de încălzire centrală, sisteme de comandă ale benzinăriilor sau ale centralelor electrice.

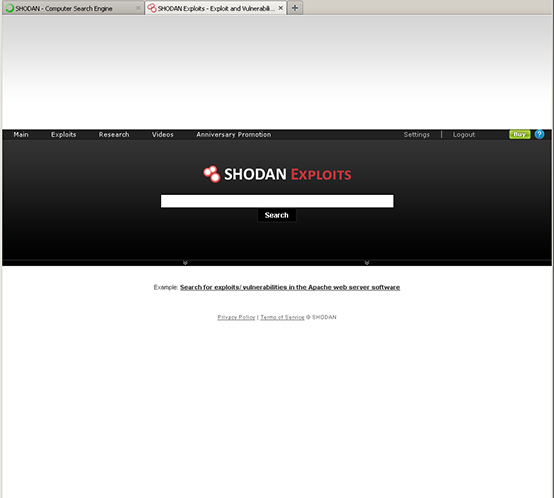

Dar cum funcţionează Shodan? Dacă un motor de căutare clasic găseşte datele de pe paginile web şi apoi le indexează, Shodan fucţionează puţin altfel: interoghează porturile dispozitivelor găsite pe baza adreselor IP, preia bannerele (mesaje specifice unui anumit dispozitiv sau serviciu) primite de pe porturile active şi le indexează. Astfel, utilizatorii pot găsi uşor dispozitivele al căror banner conţine un anumit text.

Puterea motorului de căutare Shodan a fost demonstrată de multe ori, cel mai recent în cadrul conferinţei DefCon. În cadrul acestei conferinţe care reuneşte anual experţi în securitate, angajaţi ai guvernului SUA, jurnalişti şi hackeri, Dan Tentler, un expert în securitate, a demonstrat că, cu ajutorul motorului de căutare Shodan, a putut accesa sisteme de deschidere a garajelor, sisteme şi camere de supraveghere şi chiar şi camerele radar. Ceea este cel mai înspăimântător este faptul că, tot prin intermediul rezultatelor oferite de Shodan, Dan a putut accesa sistemele de comandă ale unui patinoar danez şi ar fi putut chiar să topească gheaţa sau, având acces la sistemul de comandă, ar fi putut comuta în mod test semafoarele dintr-un întreg oraş. Chiar şi mai grav este faptul că a putut accesa chiar şi două turbine de trei megawaţi ale unei hidrocentrale din Franţa şi, daca nu s-ar fi rezumat doar la observaţii, ar fi putut să le comande după dorinţă.

Ruban Santamarta, an alt expert în securitate a putut accesa chiar şi un accelerator de particole.

Probabil vă întrebaţi cum de e posibil acest lucru, de ce nu sunt respectivele dispozitive protejate. Pai, în primul rând multe dintre aceste sisteme sunt conectate la Internet din neglijenţă. Astfel, deşi ar trebui să fie interconectate doar cu sistemul de comandă, pentru simplitate atât dispoztitivul care trebuie comandat, cât şi sistemul de comandă (de multe ori un PC) sunt conectate la un switch sau un router, conectat la rândul lui la Internet. Şi, deoarece aceste aparate nu sunt proiectate să fie conectate la Internet, nici nu au sisteme de protecţie. În al doilea rând, vorbim despre aparate care, deşi destinate să fie conectate la Internet, la momentul proiectării lor nimeni nu s-a gândit că cineva, vreodată, le va putea găsi pe Internet (şi fără Shodan nici nu prea pot fi găsite de fapt). Şi în acest caz securitatea a fost lăsată pe planul al doilea.

De aceea, niciodată nu trebuie uitat un aspect important: o dată conectat la Internet, orice dispozitiv sau sistem va fi la un moment dat atacat. Iar lipsa oricărei protecţii poate fi costisitoare, dacă nu chiar fatală

Articol scris de Daniel Dănilă-Békési

sursa: CNN