Să tot fie câteva săptămâni de când nu am mai scris despre vulnerabilități critice din Android ce probabil nu vor fi reparate curând. Azi vă anunț că echipa Project Zero a Google și-a făcut treaba și a mai descoperit o vulnerabilitate critică 0-day (CVE-2019-2215) ce afectează kernel-ul Android.

Problema majoră este că această vulnerabilitate 0-day este deja folosită de NSO Group, cunoscut pentru faptul că adună astfel de vulnerabilități pentru care creează exploit-uri și le vinde celor ce plătesc mai bine – de multe ori entități guvernamentale din țări mai mult sau mai puțin civilizate.

Vulnerabilitatea despre care vorbim aparține kernel-ului 4.14 LTS, ieșit în decembrie 2017, încorporat în versiunile 3.18, 4.4 și 4.9 ale AOSP Android kernel. CVE-2019-2215 poate fi folosită remote,mai ales în combinație cu un exploit de Chrome și permite elevarea drepturilor asociate unei anumite aplicații pentru obținerea accesului complet pe dispozitivul Android.

Prin urmare majoritatea aparatelor Android lansate din 2018 și 2019 sunt vulnerabile și multe dintre ele probabil că nu vor primi în curând (sau niciodată) patch-ul. Mai jos e o listă informativă a modelelor de smartphone ce în acest moment sunt vulnerabile:

- Pixel 1

- Pixel 1 XL

- Pixel 2

- Pixel 2 XL

- Huawei P20

- Xiaomi Redmi 5A

- Xiaomi Redmi Note 5

- Xiaomi A1

- Oppo A3

- Moto Z3

- Oreo LG phones

- Samsung S7

- Samsung S8

- Samsung S9

Mai mult ca sigur că modelele Pixel vor primi un patch destul de rapid, poate chiar și seria S8 și S9 de la Samsung. Situația restului e discutabilă.

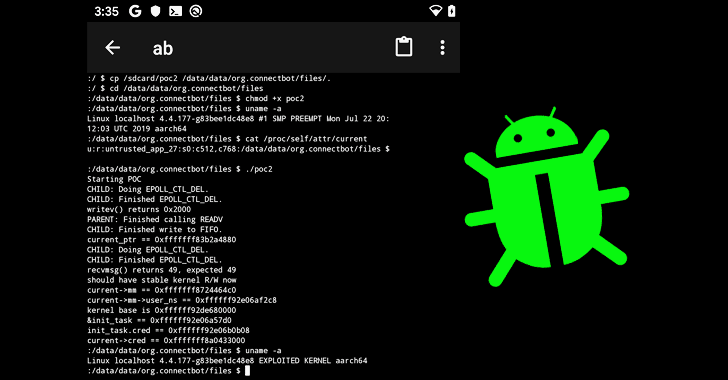

După cum am spus deja, mai neplăcut este că explout-ul poate fi activat să folosească vulnerabilitatea chiar și din interiorul Chrome sandbox – detalii aici, pentru cine vrea să se informeze mai mult. Există chiar și un proof-of-concept, folosibil pe Pixel 2 cu Android 10 și security patch de septembrie.

Google a anunțat că va repara problema în patch-ul Android de octombrie.

Acum o să vă întrebați de ce o echipă Google, a dezvăluit public o vulnerabilitate ce afectează Android și Chrome, când aceste versiuni nu sunt încă patch-uite? Pentru că deja există exploit-uri active și oamenii trebuie măcar să știe de problemă, dacă nu o pot și remedia.

Ce putem face noi? Mai nimic pentru moment, dincolo de o vigilență crescută și evitarea vizitării site-urilor dubioase folosind Chrome, sau instalarea de aplicații din surse neverificate (aș zice aici incluzând și Play Store, căci știm cu toții că și aici se ascund nenumărate probleme).

via THN